セキュリティの抜け穴を防止

境界セキュリティとエンドポイントセキュリティの間の手薄になりがちなネットワークセキュリティ

侵害を検出

ランサムウェア、マルウェア、内部脅威、未知の脅威などを検出

機械学習の活用

インテリジェントテクノロジーを駆使して、見逃されやすい脅威も発見可能

見つかりにくい侵害を検出

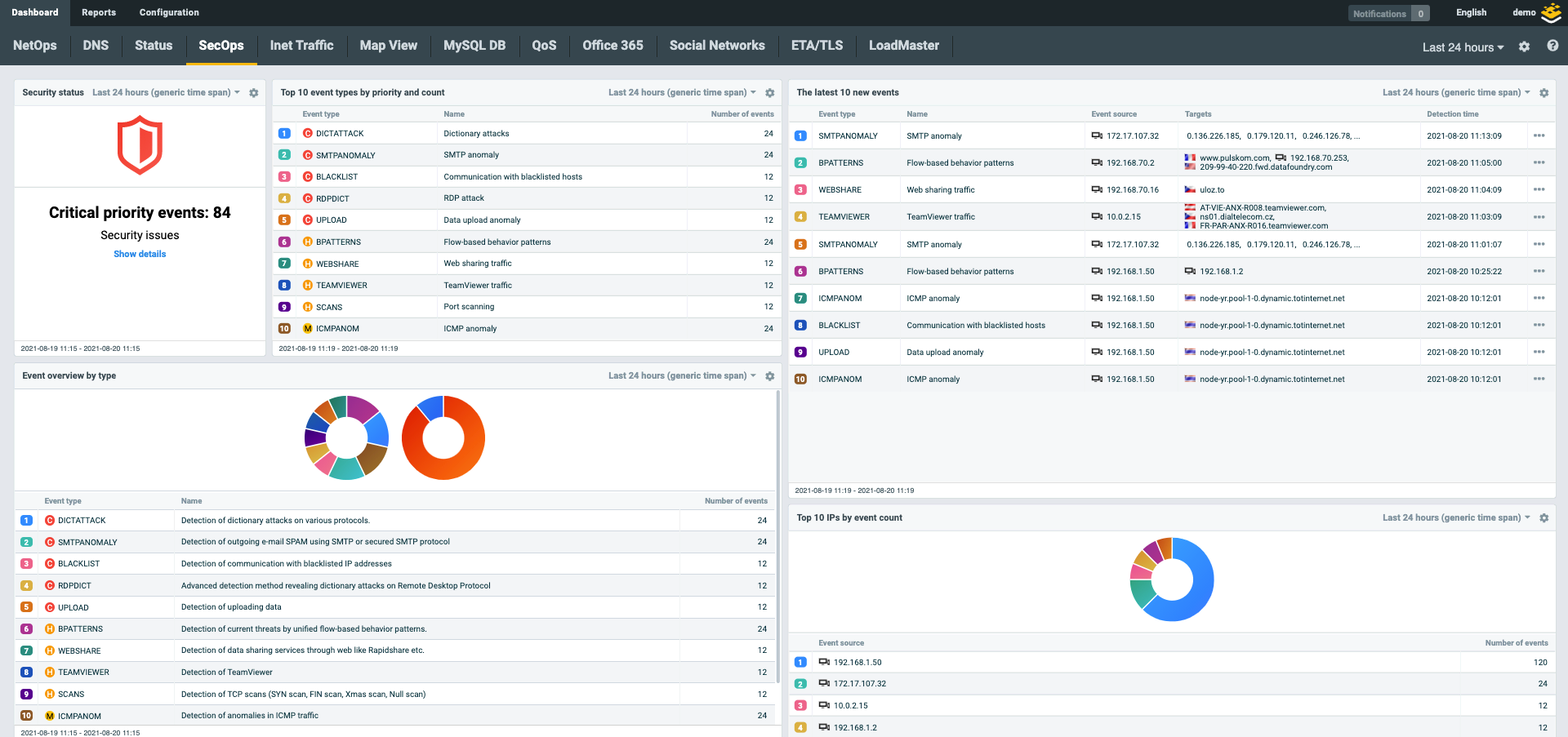

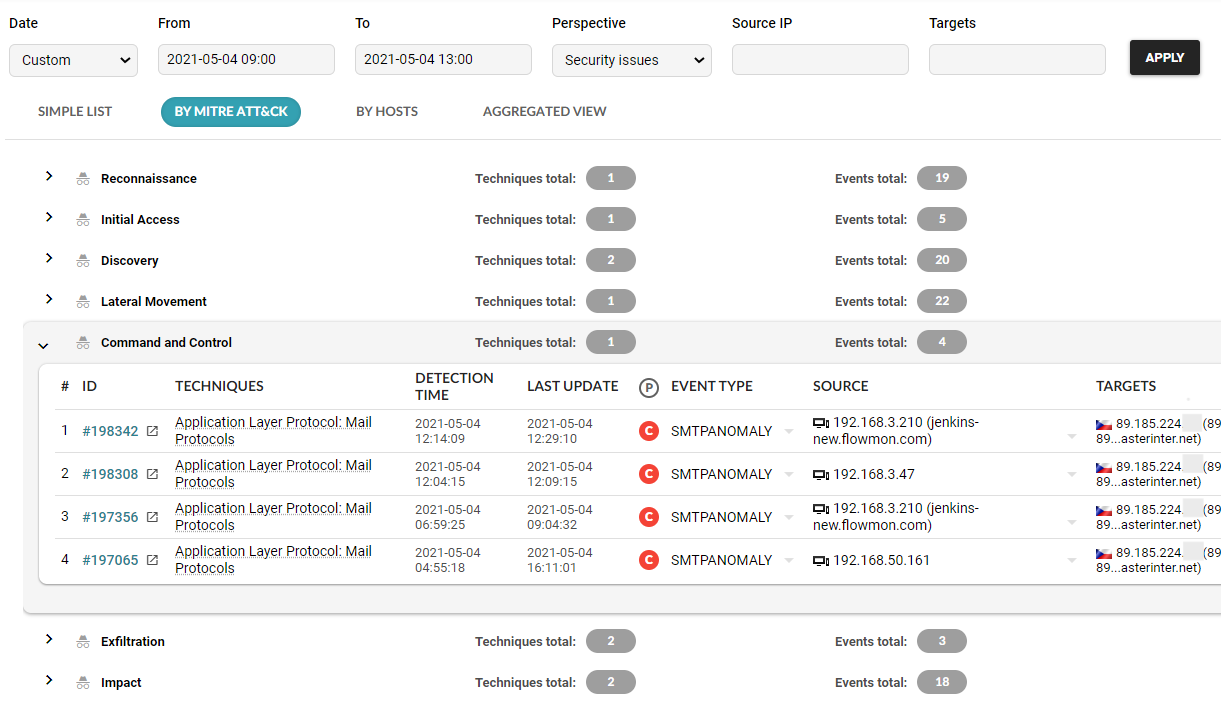

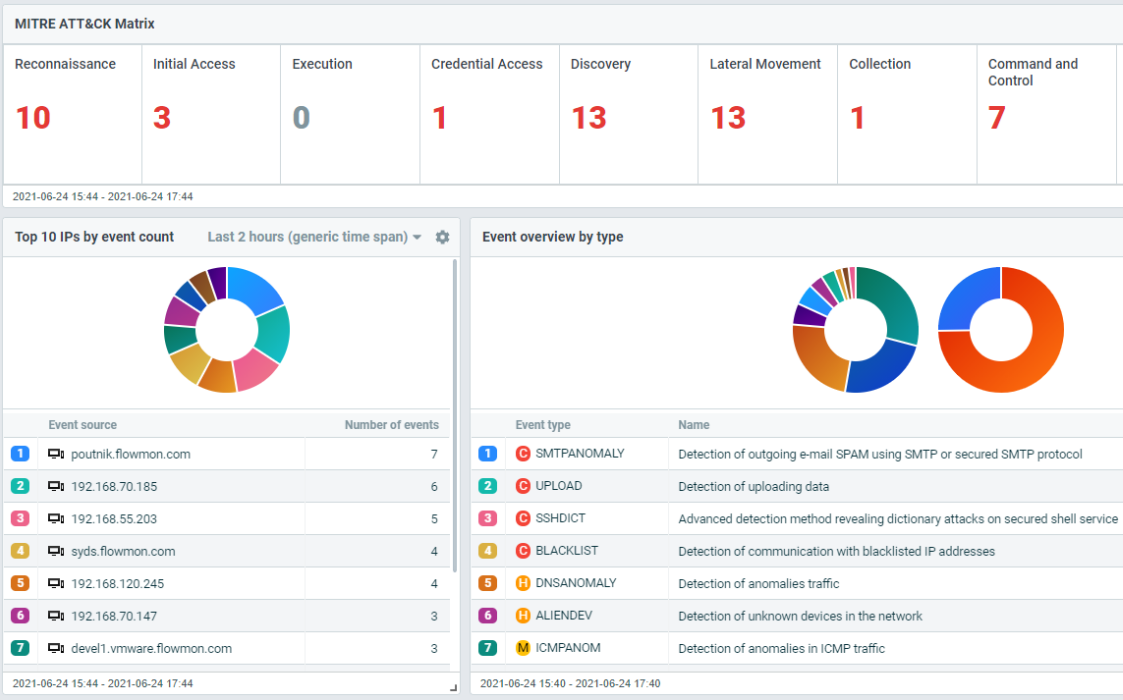

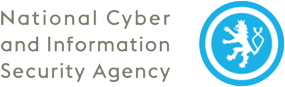

Flowmon ADS は、セキュリティ層にネットワーク中心の防御レイヤを追加し、境界セキュリティやエンドポイントセキュリティでは検出できない、未知の内部脅威のアクティビティを示すわずかなネットワーク異常を検出することができます。 MITRE ATT&CK® フレームワークでインシデントを状況の情報を含めて視覚化し、侵害の範囲、重大度、今後の展開などについてチェックできます。

自動化された検出と対応 (NDR)

40 を超える AI ベースの手法と 200 を超えるアルゴリズムを組み合わせて、脅威を早期に自動的かつ即座に検出することができます。未知の脅威、マルウェア、ランサムウェア、Windows DNS SIGRed エクスプロイト、トロイの木馬攻撃、暗号化されたトラフィックに隠された脅威などを検出できます。ADS は、ネットワークアクセスコントロール、認証、ファイアウォールなどと統合することができ、インシデントに迅速に対応できます。

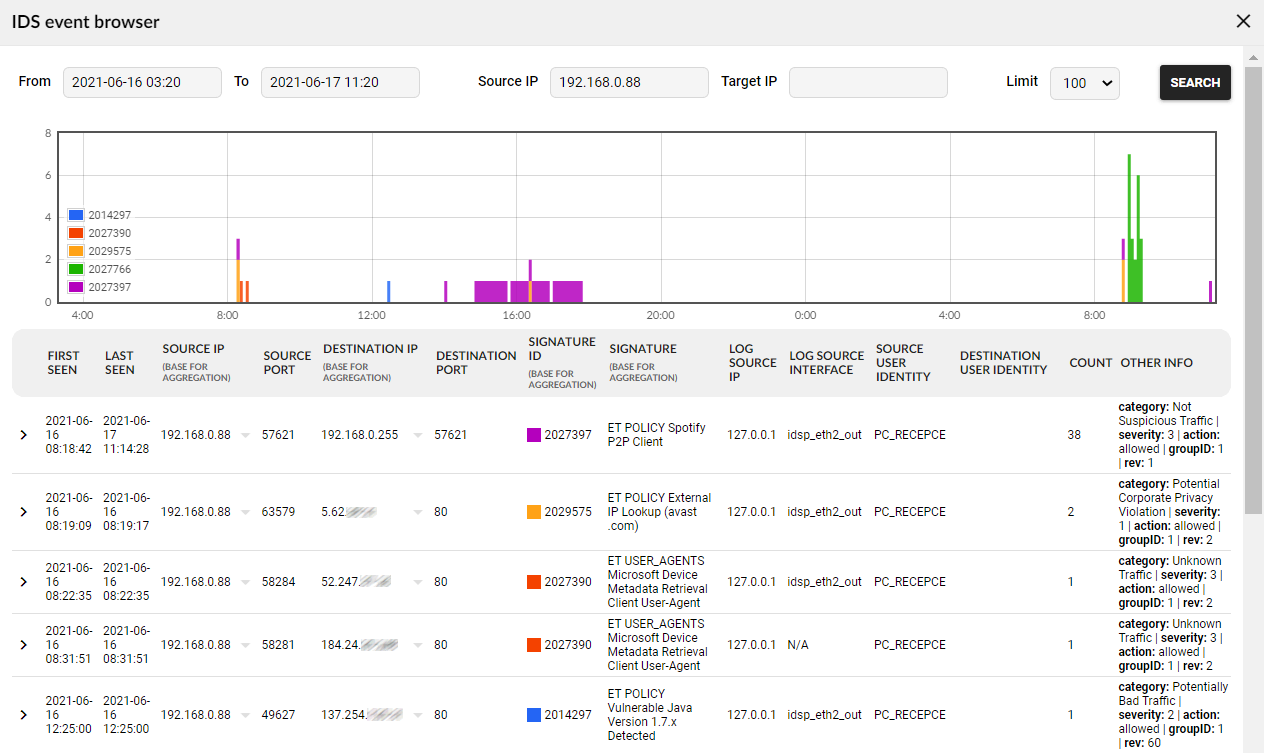

Suricata 搭載の Flowmon IDS Probe を活用

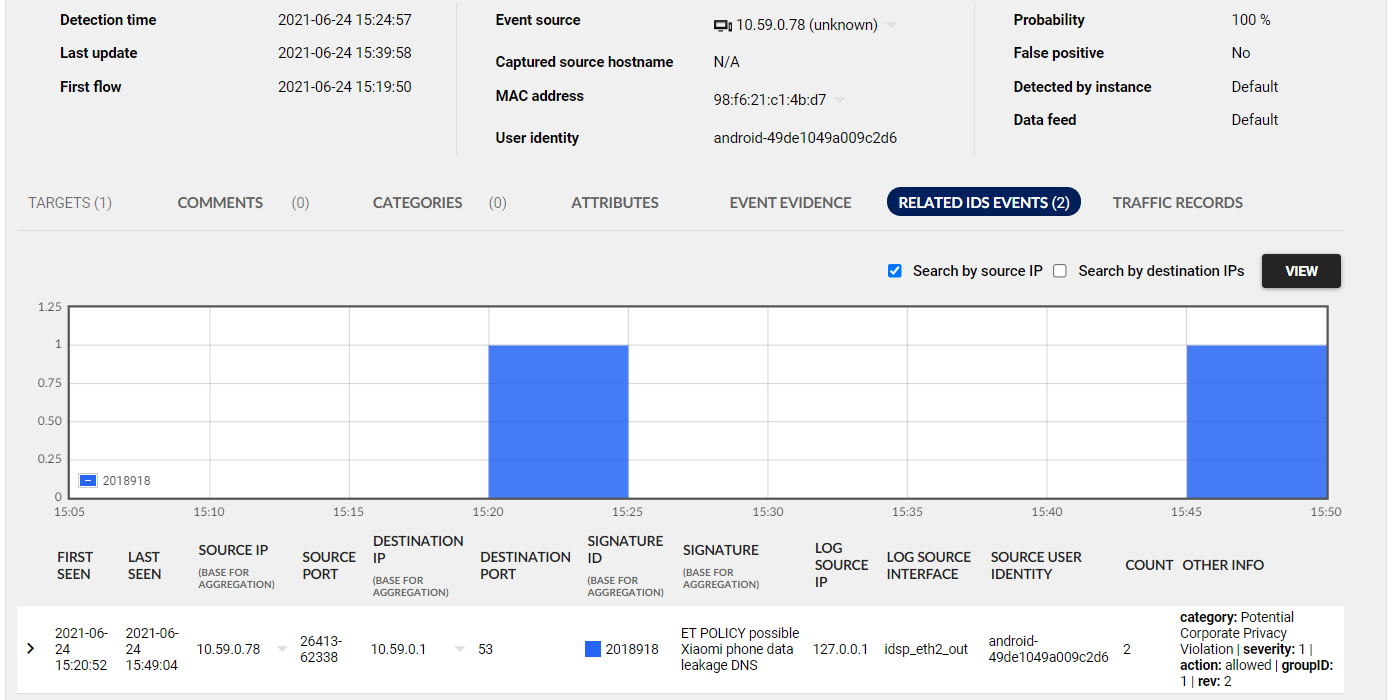

Flowmon ADS には、Suricata を搭載した Flowmon IDS Probe からイベントを受信する IDS コレクターが組み込まれており、シグネチャ・ベースでないアプローチとシグネチャ・ベースのアプローチの双方の長所を組み合わせて、より多くの攻撃ベクトルがカバーできます。

設定ウィザード

システムには様々な種類のネットワーク用に事前定義された設定が付属しており、初期設定後に簡単なウィザードを使用して設定を自動的に調整します。また、本当に問題となるイベントだけを検出できるよう、誤検知を管理することもできます。

攻撃の証拠と分析

疑わしいイベントについて、その複雑さが把握できます。状況を踏まえた証拠、視覚化、ネットワークデータ、フォレンジック用の完全なパケットトレースなどを提供し、速やかに有効なアクションを実行することができます。

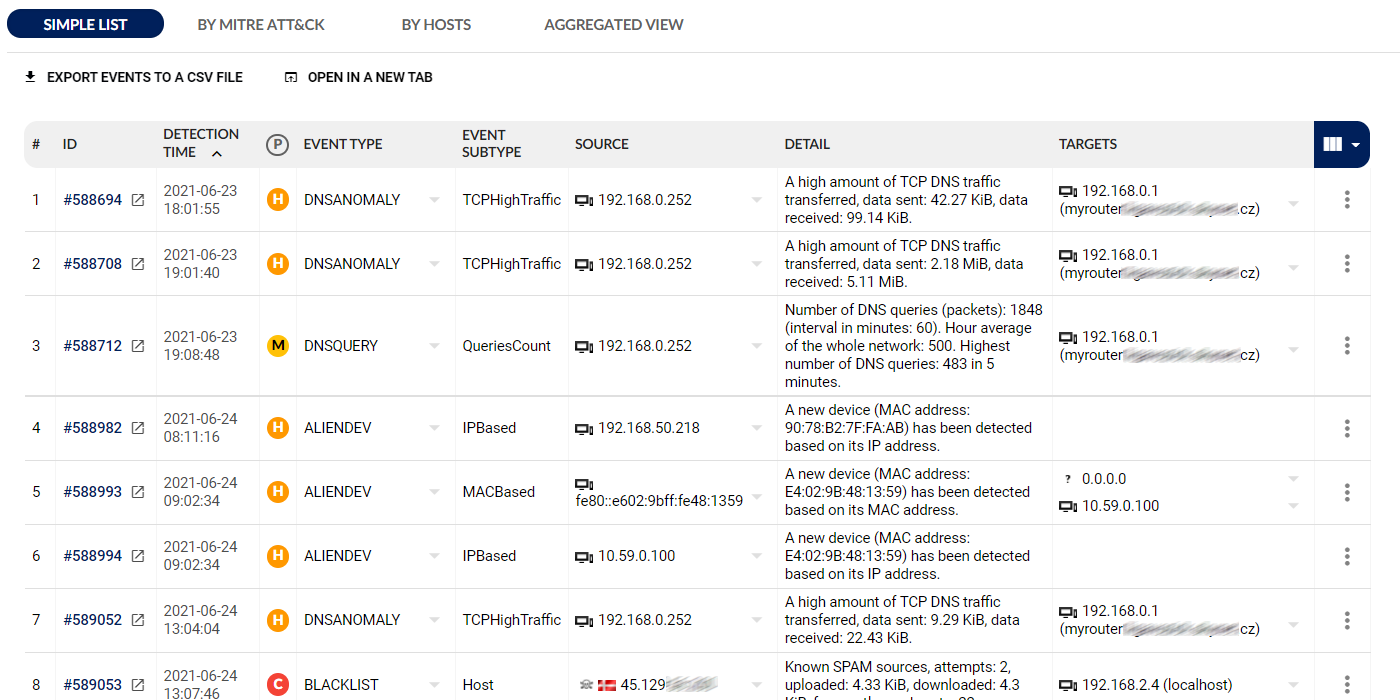

優先順位付けとレポート

組み込まれている優先順位付け方法を使用することができます。または、独自に重大度決定ルールを設定して、グローバル、グループ、ユーザーレベルで適用することもできます。セキュリティ、ネットワーキング、IT ヘルプデスク、管理者の観点からカスタムダッシュボードを作成することも可能です。

高度なアクショントリガー

ネットワークまたは認証ツールとのスクリプトベースの統合により、攻撃に自動的に対応します。Flowmon は、イベントを検出すると、例えば pxGrid を介して Cisco ISE に接続し、悪意のある IP アドレスを隔離できます。

攻撃記録の自動化

イベントを検出すると、フルパケットキャプチャを自動的にトリガーします。ローリングメモリバッファを使用しており、攻撃が開始される前のネットワークデータもパケットトレースに記録されています。フィルタを使用して特定の攻撃通信のみを保存することもできます。

ユーザー定義メソッド

Flowmon は柔軟であり、カスタム化された検出方法を作成することもできます。クライアントのネットワーク環境やポリシーに固有の、悪意のあるトラフィック、不要なトラフィック、その他特徴的なトラフィックにレッドフラグを付けることが可能です。SQL に似たシンタックスでルールを作成するだけです。

振る舞いパターン

ユーザー、デバイス、サーバーの正しくない使用や疑わしい振る舞いを検出します。DNS、DHCP、ICMP、SMTP などのプロトコルを把握して、データの流出、偵察、横方向の動き、不要なアクティビティを突きとめることができます。

「Flowmon は、パートナーからネットワークデータを収集し、トラフィックの異常を検出する複雑なシステムの不可欠な部分になっています。Flowmon を使うことで、グローバルセキュリティの観点から傍受能力を強化することができます。」

NTA 部長

検出と対応の詳細

1. 検出

機械学習、アダプティブベースライン、ヒューリスティック、振る舞いパターン、レピュテーションデータベース、シグネチャ・ベースの検出がすべて 1 つの汎用機能に統合されています。複数の視点からネットワークトラフィックを検査し、幅広い範囲をカバーします。

2. レポート

分析ビューは、正確に何が起こっているかを詳細に理解するためのドリルダウン分析を備えた MITRE ATT&CK®マッピングなど、様々な攻撃をコンテキストを含めて詳細に視覚化します。

3. トリアージ

インシデントは、カスタマイズ可能な使いやすいウィザードを使用して優先順位に従ってランク付けされます。このカスタマイズ可能なウィザードには、すぐに使用できるようテスト済みの設定が組み込まれています。

4. 対応

Flowmon ADS は、ネットワークアクセスコントロール、認証、ファイアウォール、その他のツールと統合して、迅速かつ自動化されたインシデント対応を実現できます。

他システムとの統合

Flowmon は、ログ管理、SIEM、ビッグデータプラットフォーム、インシデント処理/対応ツールに対する重要な情報源として機能します。syslog、SNMP、電子メール、REST API、またはカスタムスクリプトを介して統合できます。